Zutrittskontrollsysteme

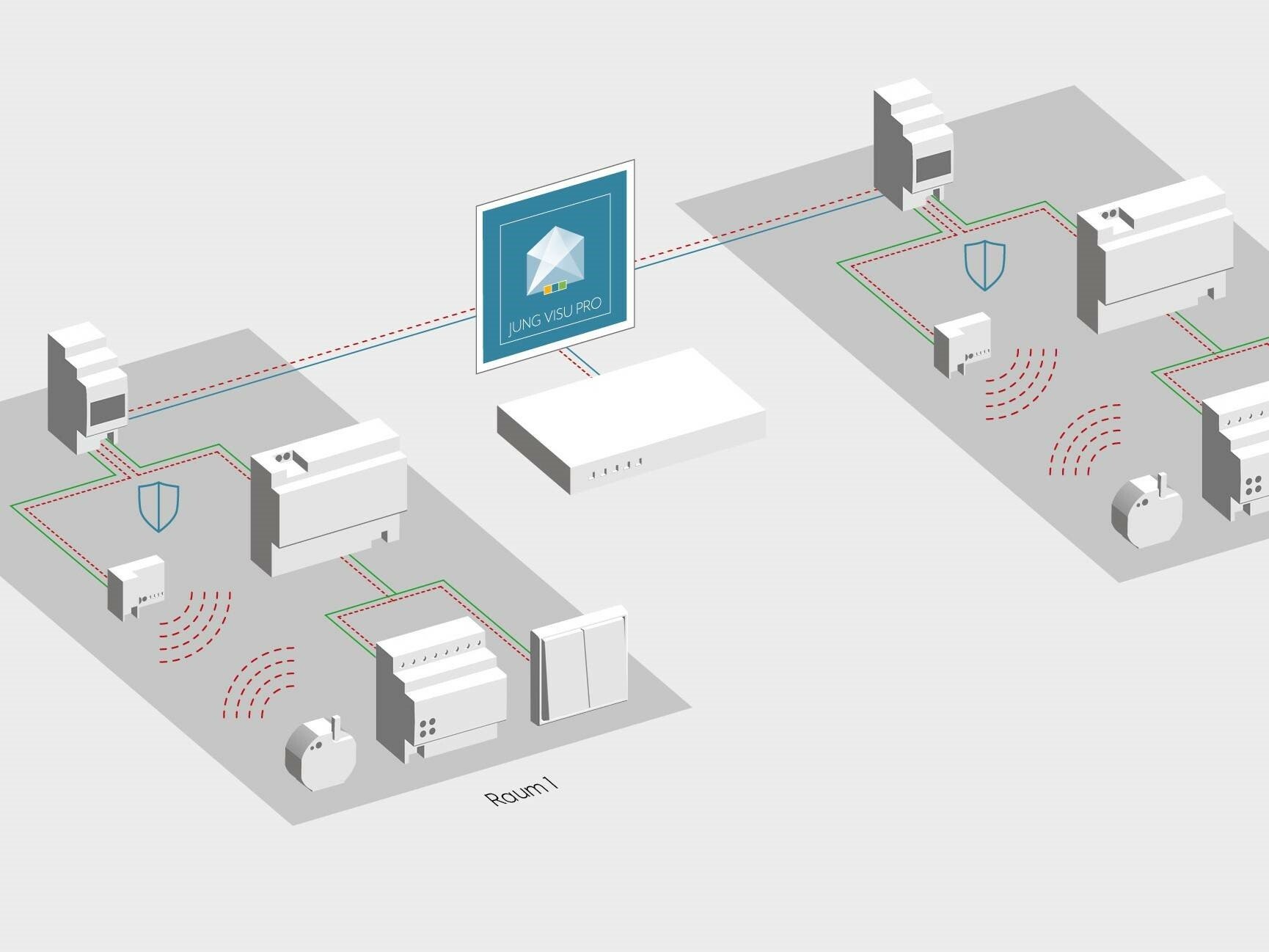

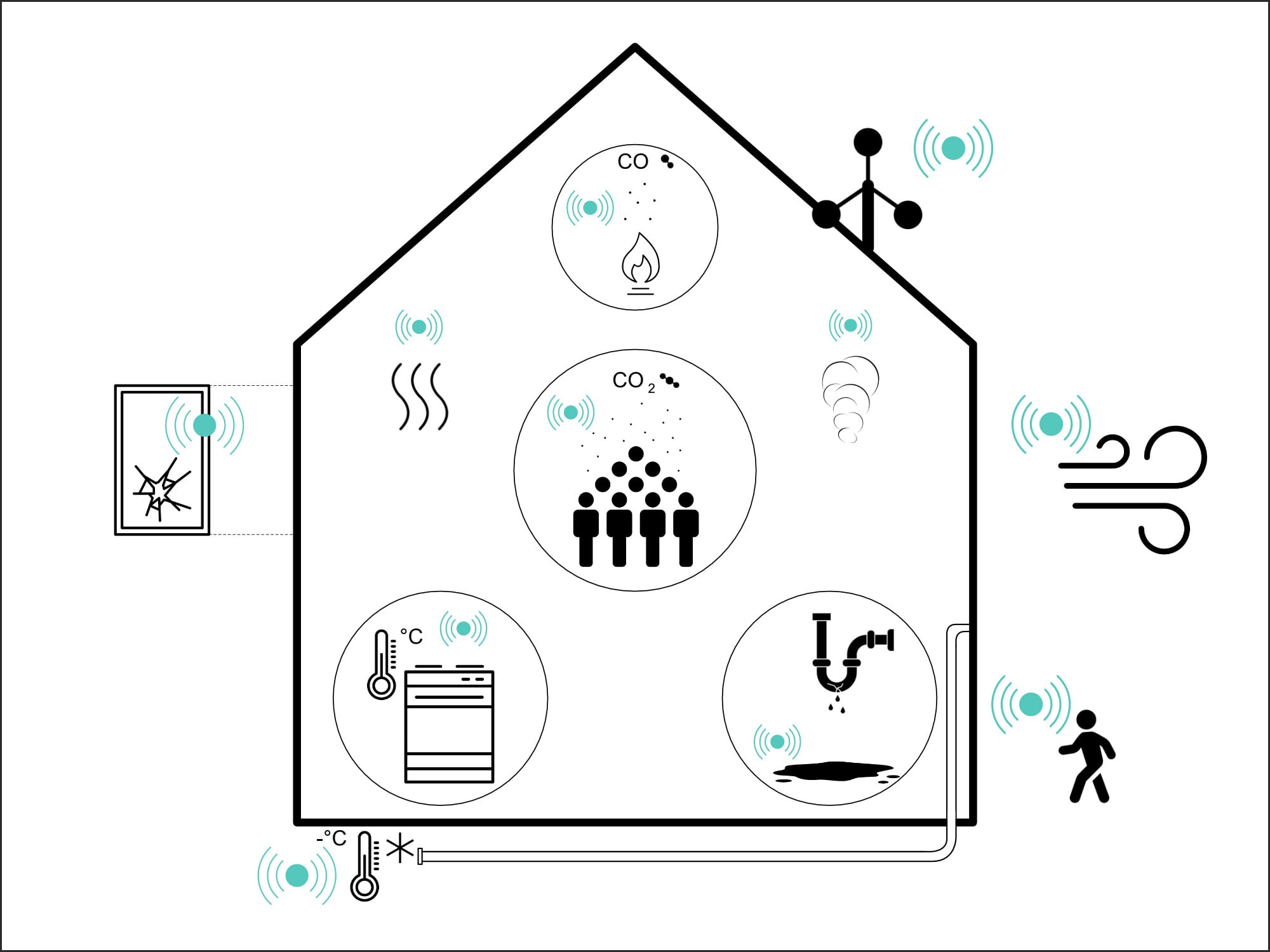

Um Areale, Gebäude, Gebäudeteile oder einzelne Räume vor dem Zutritt unberechtigter Personen zu schützen, können Zutrittskontrollanlagen eingesetzt werden. Zeitgemäße Zutrittskontrollsysteme bestehen meist aus mechatronischen Schließgeräten, zum Beispiel Elektronikzylinder, die oft über RFID-Technik (radio frequency identification) aktiviert werden. Berechtigten Personen bieten diese einen barrierefreien und komfortablen Zutritt. Bei der Einführung einer solchen Anlage sind neben der technischen Ausstattung immer auch personelle und organisatorische Möglichkeiten zu berücksichtigen, die sich an den betrieblichen Abläufen und Verkehrsflüssen orientieren müssen. Moderne Zutrittskontrollanlagen lassen sich auch mit Zähl- oder Zeiterfassungssystemen kombinieren. Mithilfe entsprechender Software können somit beispielsweise auch An- und Abwesenheiten der Mitarbeiter eines Unternehmens erfasst werden. Damit kann auch jederzeit exakt ermittelt werden, wie viele Personen sich zu einem bestimmten Zeitpunkt im Gebäude befinden.

Gallerie

Identifizierung des Benutzers

Bei den meisten Zutrittskontrollanlagen erfolgt die Identifizierung des Benutzers durch bestimmte zugewiesene Merkmale, zum Beispiel durch Ausweiskarten, Schlüssel oder RFID-Transponder, die mit Echtheitsmerkmalen versehen sind. Grundsätzlich werden die Zugangsberechtigungen nicht in den Schließgeräten der Tür, sondern in den Transpondern, Ausweisen oder Schlüsseln programmiert und gespeichert. Das hat unter anderem den Vorteil, dass verlorene Schließmedien sofort gesperrt werden können, oder Zugangsberechtigungen rasch geändert werden können, ohne dafür am Schließgerät etwas umbauen zu müssen.

Die Codierung und die Art der Auslesung durch eine Lesestation können nach den unterschiedlichsten physikalischen Prinzipien erfolgen. Die Lesestation ist meist online mit einem Rechner verbunden. Manche Systeme arbeiten auch mit einer persönlichen Identifikationsnummer (PIN), die von der zutrittsbegehrenden Person über eine Code-Tastatur eingegeben werden muss.

Bei sehr hohen Sicherheitsanforderungen wird zusätzlich ein Identifikationsmerkmal verwendet, das untrennbar mit der Person verbunden ist und von der Zutrittskontrollanlage festgestellt werden kann. Verwendbar sind hier die biometrischen Merkmale von Personen, ein Fingerabdruck, Handvenen oder auch das Gesicht. Im Gegensatz zu der ID-Karte und der PIN stellen diese keine binären, sondern analoge Merkmale dar, die sich im Laufe der Zeit nur geringfügig ändern können.

Lesegeräte und -verfahren

Zur Erfassung von Identifikationsmerkmalen, die entscheiden, wem

Zutritt gewährt wird und wem nicht, dienen Lesegeräte. Zusammen mit

den Ausweisen sind sie die Frontelemente einer

Zutrittskontrollanlage. Der Ausweis mit den

Identifizierungsmerkmalen seines Besitzers ist in der Regel eine

Kunststoffkarte, auch Badge genannt. Er besteht hauptsächlich aus

einem Laminat mehrerer Folien mit der dazugehörigen Codierung,

einer vorderen und hinteren Abdeckung. In vielen Fällen gehört dazu

auch das Foto des Inhabers. Zur Bewertung der Merkmale werden

überwiegend folgende Codier- und Leseverfahren eingesetzt:

- Chipkarten: Deren Vorzüge liegen vor allem in der hohen Speicherkapazität und der großen Fälschungssicherheit. Chipkarten gibt es entweder mit fester Codierung oder auch mit frei programmierbaren Bausteinen. Chipkarten funktionieren nur in Einstecklesern.

- Transponder-Codierung: Wenn der Ausweis dem Lesegerät

angenähert wird, sendet der im Ausweis oder Schlüssel eingebettete

Transponder bidirektionale Daten im

Halbduplex-Betrieb an den Datensammler. In der Regel werden

Firmencode, Gültigkeitsdauer, Zeitzone, Raumzone, Personalnummer,

PIN-Codierung sowie die Karten-Ausgabenummer codiert. Im

Ausweisleser werden diese Informationen erfasst und an die

Zentraleinheit weitergeleitet. Bei den Ausweislesern werden

folgende Grundkonzepte unterschieden: Einsteckleser, Einzugsleser,

Durchzugsleser, Annäherungsleser (Proximity-Leser),

Zylinder-Leser.

Elektromechanische Komponenten

Zu einer Zutrittskontrollanlage gehören verschiedene elektromechanische Komponenten, u.a. elektrische Türöffner, elektrisch ansteuerbare Schlösser, Elektronikzylinder, Haftmagnete, Drehsperren und Vereinzelungsschleusen. Für die Bestimmung und Auswahl des geeigneten Sperrelements müssen türspezifische Kriterien beachtet werden. Da sind zunächst bauliche sowie baurechtliche Vorgaben und Gegebenheiten zu beachten. So ist beispielsweise für jede auszustattende Tür im Einzelnen zu prüfen, ob eine Funktion als Rauch- und/ oder Feuerschutzabschluss erfüllt werden muss. Ebenso ist zu überprüfen, ob die entsprechende Tür als Flucht- oder Rettungsweg dient.

Drehsperren, Vereinzelungsschleusen und Gates

Für eine schnelle Zutrittskontrolle und eine rasche Personenvereinzelung finden Drehsperren, Vereinzelungsschleusen und Gates für den Zugang als leistungsfähige Zutrittskontrolllösungen Verwendung. Diese Geräte sind besonders für große Firmengebäude, Flughäfen, Logistikzentren, Universitäten und sonstige Anwendungsgebiete mit hohem Personenaufkommen geeignet. Moderne Panels werden oft mit integrierten Kartenlesern angeboten, die bei Annäherung eine berührungslose Identifikation der berechtigten Personen zulassen.

Biometrische Systeme

Biometrische Identifizierungsmerkmale wie Gesicht, Stimme,

Augennetzhaut, Handgeometrie und Fingerabdruck werden zur

Identifizierung entweder als Einzelmerkmal oder gemeinsam mit einem

anderen Merkmal verknüpft hinzugezogen. Diese Verfahren sind nur

dann einsetzbar, wenn von den betreffenden Personen vorher die

Prüffaktoren aufgenommen, analysiert und abgespeichert wurden.

Durchgesetzt haben sich bislang vor allem Fingerabdrucksysteme, die

neben einer geringen Fehlerrate ein hohes Sicherheitsniveau

erreichen. Sie werden sowohl im häuslichen Bereich wie auch in

Objekten mit hohen Sicherheitsanforderungen eingesetzt. Ihr Vorteil

ist: Illegale Kopien sind kaum möglich und ein Verlieren

ebenso.

Gesichtserkennung benötigt hochleistungsfähige Prozessoren

Für die Zutrittskontrolle in besonders sicherheitsrelevanten Bereichen gibt es Systeme, die zusätzlich mit einer Gesichtserkennungssoftware kombiniert sind. Mit einem solchen System zur automatischen Gesichtserkennung nach dem neuesten Stand der Technik kann eine Videokamera am Eingang nicht nur erkennen, dass dort eine Person eintreten will, sondern auch sofort deren Identität feststellen, sofern die Daten in einer Datenbank hinterlegt sind.

Moderne Gesichtserkennung beruht auf einer 3D-Erfassung der Gesichtsdaten und der Analyse mittels Deep-Learning-Technologie, die als Teilgebiet des sogenannten Machine Learning zum Forschungsfeld der derzeit vieldiskutierten Künstlichen Intelligenz (KI) zählt. Aufgrund der heute verfügbaren Hochleistungsprozessoren steht die dafür erforderliche Rechenleistung bereits jetzt zu bezahlbaren Konditionen zur Verfügung, sodass Installationen mit 3D-Gesichtserkennung auch kommerziell darstellbar werden.

Eine Kombination der genannten Verfahren zur Identifizierung von Personen kann gewährleisten, dass besonders sensible Bereiche ausnahmslos nur von berechtigten Personen betreten werden können und so für höchste Sicherheit sorgen.

Fachwissen zum Thema

Baunetz Wissen Elektro sponsored by:

Jung | Kontakt 02355 / 806-0 | mail.info@jung.de